更多操作

无编辑摘要 |

无编辑摘要 |

||

| 第424行: | 第424行: | ||

<div style="text-align:center; color:#888; font-size:0.9em; padding:15px 0;"> | <div style="text-align:center; color:#888; font-size:0.9em; padding:15px 0;"> | ||

最后更新:{{CURRENTYEAR}}-{{CURRENTMONTH}}-{{CURRENTDAY}} | 最后更新:{{CURRENTYEAR}}-{{CURRENTMONTH}}-{{CURRENTDAY}} | ||

</div> | </div> | ||

== 参考资料 == | == 参考资料 == | ||

[https://wiki.gamedetectives.net/index.php?title=Kill_Your_Internet Kill Your Internet - Game Detectives Wiki] | [https://wiki.gamedetectives.net/index.php?title=Kill_Your_Internet Kill Your Internet - Game Detectives Wiki] | ||

2025年10月26日 (日) 12:28的版本

📖 介绍

【在此处填写的概述介绍,建议包含以下内容:】

【名称】是由【创作者】在【时间】发起。故事围绕【核心情节】展开,玩家需要通过【解密方式】来推进剧情。最终以【完成情节】宣布ARG/解密事件的结束 ⚠️ 剧透提示: 本页面包含剧透内容,建议先体验ARG后再阅读。 |

📋 基本信息

| 名称 | 【ARG/解密事件的完整名称】 |

| 创作团队/个人 | 【创作者】 |

| 开始时间 | 【YYYY-MM-DD】 |

| 结束时间 | 【YYYY-MM-DD】 |

| 状态 | 【正在进行/已完结/已中断】 |

| 相关作品 | 【如有关联游戏/作品,填写名称;否则填"独立ARG/解密事件"】 |

介绍

Kill Your Internet是一个由Camouflaj创建的ARG,与他们的游戏République相关联。这个ARG围绕着一个复古风格的电子公告板系统(BBS)及其管理员KatherineTheGreat展开。

信息

| 名字 | Kill Your Internet |

|---|---|

| 状态 | 已完成(不可重复游玩) |

| 开始时间 | 2016年4月2日 |

| 结束时间 | 2016年3月18日 |

| 制作者 | Camouflaj |

流程

背景

Kill Your Internet是这个ARG的主要网站(现在已经无法打开,不过可以用互联网档案馆打开,之后的所有相关链接也都是使用的互联网档案馆,而且也因为网站现在已经无法打开,里面的大量信息都无法浮现和证伪,所以下面内容仅供参考),该网站最早可以追溯到2002年11月3日,但根据网络档案馆的记录,首次可访问是在2004年1月31日。网站上的帖子日期可以追溯到1996年4月4日,但这些帖子实际上不太可能真的创建于那么久以前,因为帖子日期可以轻易修改。

该网站运行在WordPress博客系统上,视觉风格非常让人联想到90年代和21世纪初的互联网时代。Kill Your Internet由République游戏的开发商Camouflaj运营。2016年3月17日,他们在Kickstarter页面上发布了一篇帖子,链接到Kill Your Internet网站。

公告板系统

2016年3月18日,Kill Your Internet上发布了一篇帖子,里面有两个链接,其中第一个链接嵌入了一个BBS系统(Bulletin Board System,电子公告板系统 - 现代互联网论坛的前身),另一个链接指向一个有关于BBS系统的解释,属于无用信息

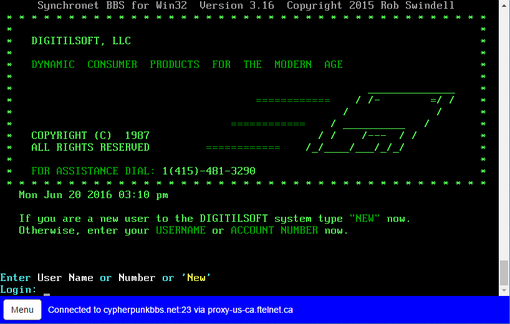

嵌入的BBS论坛的首页展示的详细信息如下:

- 托管地址:cypherpunkbbs.net:23

- 声称所属:"Digitilsoft, LLC"

- 标注日期:1987年

- 提供内容:电话号码和登录提示

BBS的前端有一条消息,说明如何登录或在BBS上注册新用户。然而,注册新用户本身也需要一个密码。找到这个注册密码就是ARG的第一个谜题。

进入BBS

破解

Reddit用户/u/tjjos拨打了BBS首页提供的电话号码1(415)-481-3290。电话系统呈现了四个菜单选项:

- 销售部(Sales)

- 技术协助(Technical Assistance)

- 技术支持热线(Technician Support Hotline)

- PBX系统操作员菜单(PBX Systems Operator Menu)

选择各选项的详细响应如下:

销售部:

播放等待音乐 然后播放消息:"很抱歉,无法联系到销售部门。"

技术协助:

播放等待音乐 然后播放消息:"下一位技术支持人员将在大约12345天后可用。"

技术支持热线:

要求输入:"请输入您的8位数DIGITILSOFT员工登录号码。"

PBX系统操作员菜单:

要求输入:"请输入您的5位数系统操作员代码。" 输入错误代码后的回复:"很抱歉,系统操作员密码不正确。如果这是您第一次配置此系统,请输入默认密码。"

通过输入密码12345(这个数字与选项2中提到的"12345天"相同,同时也是一个常见的默认密码),/u/tjjos成功以系统操作员身份登录了选项4,系统随后出现了两个进一步的子选项:

子菜单选项:

- 系统诊断(System Diagnostics)

- 收听系统操作员语音支持工单(Listen to System Operator Voice Support Tickets)

系统诊断显示了每个服务的状态:

销售部(Sales)- 离线 技术协助(Technical Assistance)- 忙碌 技术支持(Technician Support)- 在线 数据分析(Data Analysis)- 离线 销售点(Point of Sale)- 离线 传统Unix系统(Legacy Unix Systems)- 在线

选项2 - 收听系统操作员语音支持工单播放了一条关键的语音留言:

语音留言详情:

留言人:员工Ev Donald 日期:1998年11月29日 内容:Ev说他正在与客户在一起,但无法登录员工系统(原始菜单上的选项3)。然后他尝试再次访问该系统,在留言中可以清楚地听到他输入8位数员工号码的按键音调。Ev随后表示系统断开了连接,并在挂断电话前请求技术支持提供解决方案。

在Discord用户nanoi的协助下,通过分析语音留言中的按键音调(DTMF音频),Ev Donald的8位数员工代码被成功识别为71469122。

当这个代码被用于登录技术支持热线选项(选项3)时,系统告知呼叫者:

用户创建的密码是'''4E6A863C'''

创建BBS账户

获得了密码4E6A863C后,玩家可以开始在BBS上创建账户:

账户创建步骤:

- 在登录提示处输入"New"来创建新用户

- 当系统提示输入密码时,输入4E6A863C

- 系统会询问一些基本问题来设置您在BBS上的账户

- 系统随后提供一些关于BBS及其使用方法的基本信息

欢迎消息

账户创建过程以以下重要消息结束:

恭喜,我需要你的帮助。 你可能是通过口口相传、CD、文本文件或其他某种形式被引导到这个BBS的。你被送到这里是因为你可以被信任,并且你拥有我们需要的技能。 在你之前已经有很多人来过,其中许多人为保护这个BBS上包含的内容付出了最终的代价。曾经,这个BBS是一个繁华的地方——一个交换知识、商品和任何可以上传的东西的地方。那个时代早已过去。 这个BBS被废弃了,但现在它必须服务于一个新的目的。如果你选择接受这个邀请并加入我们,我必须警告你,这非常危险,一旦你选择走上这条路,就没有回头路了。 我不是想警告你离开,我是想邀请你进来。我已经为了后代保存了这个论坛上的许多对话。它们是指引你走向真相的路标。 欢迎来到CypherPunk。

这条消息为整个ARG设定了基调,暗示了一个更大的阴谋和需要解开的秘密。

寻找档案

搜索开始

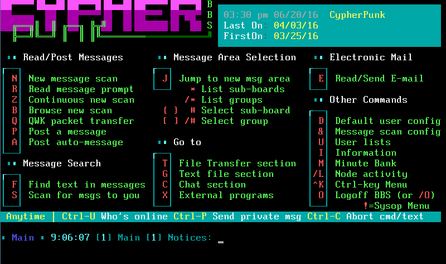

成功登录BBS后,玩家面前展现出一个主菜单,提供了许多不同的选项。其中最重要的选项有两个:

- 文本文件目录

- 名为"Guru"的聊天机器人

文本文件目录的探索

在BBS的主菜单上按G键可以进入文本文件目录,系统会显示13个文件的列表。

Discord用户Emoticon创建了一个Pastebin文档(如果是国内网络点击这里),完整记录了这13个文件的内容。经过分析发现,这些文件中只有第13个文件与谜题直接相关。

第13个文件的关键内容:

- 鼓励读者向Guru(聊天机器人)询问关于"档案"(Archives)的信息

- 文件中特别提到了以下字母:S、E、P、L、I、C、E

字谜解密

Discord用户nanoi敏锐地发现"S E P L I C E"这些字母是一个字谜(anagram),重新排列后可以拼成:

ECLIPSE(日食)

这个词将成为下一步的关键密码。

与Guru聊天机器人的对话

在BBS的主菜单上按C键,允许用户"与系统Guru对话(人工智能人格)"。

第一次询问:

当玩家询问Guru"access to the archives?"(访问档案?)时,Guru回复了以下消息:

哈哈哈哈....你真有趣!你以为我会这么容易就给你 访问档案的权限吗?不可能!继续做梦吧,[用户名]。 我怎么能确定我可以信任你?密码???

输入密码"ECLIPSE":

当玩家输入密码"ECLIPSE"后,Guru的态度发生了变化:

哦哇!!Kate一定派你来了。我很抱歉,[用户名]。好吧...这现在很尴尬 ....哦是的,档案!等一下,让我打开这个..................... 这是怎么回事...看起来密码已经损坏了,我无法打 开档案。你能帮我吗?拜托你 0*01*110 01010101 0**01100 0100*110 00*10*11 0101001* 010*0001 01000010 01*01001 00*10*11 01001001 *101*10* 010*100*

二进制密码破解

Guru提供的是一段损坏的二进制代码,其中一些位被星号(*)替换。Discord社区成员通过协作,成功解码了这段二进制代码,被证明这个只是一个简单的ASCII二进制转换。解码为为:

VULN3RABI7ITY(漏洞/脆弱性)

输入"VULN3RABI7ITY"后的响应:

当玩家输入这个密码后,聊天机器人进一步响应:

哦.... 我的... 天哪... 成功了.... 你做到了!哇哦!!我现在能够打开档案了。非常 感谢你,[用户名]!你已经证明了自己值得信任。我以前从未打开过 档案,所以我不确定你会发现什么。祝你好运,玩得开心!!给你......... http://bit.ly/1QqoaxZ 你能告诉Kate我需要放假吗!

问题与答案

Dropbox文本文件

Guru提供的bit.ly短链接指向一个托管在Dropbox上的.txt文件,文件内容如下:

你正在寻找的档案一直就在BBS中的显眼位置。你必须离开才能发现你需要回到你开始的地方。 要向前迈进,档案中的某些重要内容必须向你揭示。你可能需要Mr. Openpuff的协助。 Mr. Openpuff不会随便帮助任何人。为了证明你值得信任,Mr. Openpuff可能会问你一些问题。 为了帮助你准备,你可能需要知道: A) Kate被哪所大学录取 B) 击败国际象棋世界冠军的AI名称 C) 我在AI实验室面试的月、日和年(例如 January 11999= 01/01/99)

三个问题的答案

Discord用户Emoticon通过研究République游戏的背景故事和相关资料,解决了这三个问题的答案:

A的答案:Stanford(斯坦福大学)

B的答案:Deep Blue(深蓝 - IBM开发的国际象棋计算机)

C的答案:04/05/99或05/04/99

Openpuff隐写术工具

通过搜索"Mr. Openpuff",玩家发现这是一个隐写术工具,由伯克利大学托管。值得注意的是,该工具的网站还链接到了著名的"CypherPunk宣言",这与BBS的名称"CypherPunk"相呼应。

相应的工具我们后面将会用到

BBS文件传输系统

在BBS主菜单上按T键会显示文件传输菜单,从中可以访问服务器上的多个文件。而相应的文件内容如下:

- 大多数文件:由用户Th3w0lf上传的各种文本、游戏和工具,都符合BBS的复古主题

- free.txt:由Aaron Ly上传

- Pictures.zip:由Unknown上传 - 这是最重要和最有趣的文件

Pictures.zip的分析

Discord用户whizzer0为了方便社区访问,在他们的Google Drive上托管了pictures.zip的副本(现在需要权限才能打开):

初步分析:

Discord用户注意到照片的文件名是十六进制编码的。当这些十六进制文件名被解码后,它们转换成了可读的文本,但这些文本只具有主题相关性,并不直接指向谜题的解决方案。

关键发现 - 隐藏的Archives.zip:

使用Openpuff隐写术工具,Discord用户在名为4f70656e70756666.jpg(文件名的十六进制解码为"Openpuff")的图像文件中发现了一个隐藏的压缩文件。

隐藏文件的详细信息:

- 文件名:Archives.zip

- 提取所需密码:

- A: "Stanford"

- B: "Deep Blue"

- C: "05/04/99"

这三个密码正是之前Dropbox文本文件中提到的三个问题的答案。通过在Openpuff工具中输入这些密码,玩家成功从图像文件中提取出了Archives.zip文件。

监视

KatherinetheGreat的出现

就在玩家们在Discord服务器上积极讨论和解决谜题的同时,一些用户报告他们在BBS上收到了来自KatherinetheGreat的帖子。这些帖子表明她一直在关注Game Detectives社区的进展。

KatherinetheGreat的消息:

我一直在看着你,你正朝着正确的方向前进

这条消息证实了玩家的猜测:他们不仅仅是在解决一个静态的谜题,而是在与一个活跃的ARG管理者互动,而且这个管理者正在实时监控他们的进展。

Guru的异常行为

不久之后,多名用户报告在与Guru聊天机器人交谈时收到了一系列奇怪且不寻常的消息:

所有的碎片都在那里 凯瑟琳大帝万岁 你来得太晚了 不要害怕 我一直在看着你

档案

密码谜题

Archives.zip文件中包含了与BBS系统管理员KatherineTheGreat相关的各种文档,详细记录了她的历史:她在大学的教育经历、她开发的名为Shahrazad的有感知能力的人工智能,以及美国政府试图没收Shahrazad的企图。为了不让Shahrazad落入政府手中,她选择销毁它。

Archives.zip中还包含了一个特殊的文件:

你好,我刚刚偶然发现了这个BBS,我不知道是否有人会读到这个,但我想写写我的生活。我感觉这是一个安全的地方,我可以谈论任何事情。我只是想随意写下我脑海中浮现的任何东西。 我曾经有一个朋友,他总是带着32把钥匙,名叫Alan Gronsfeld,他总是喜欢翻看我的东西,这促使我给我拥有的所有东西都设置了密码保护。他总是模仿我说的每一句话,并且整天用邮件轰炸我的收件箱,所以我开始叫他spammimic。起初他对此并不太高兴,但最终这成了他在我们朋友圈中的昵称。他最好的朋友Derek Hex甚至也用这个名字称呼他。 在成长过程中,我真的没有那么多朋友。我会花大部分空闲时间在外面散步或在家里读书。我偶尔会和邻居的一些人交谈,但通常我独自度过时光。我曾经住在一个名叫Bill Caesar的人旁边,相隔5栋房子,他身上总有些非常可疑的地方。人们总说他是个善良的人,但我不同意 因为他是个脾气暴躁的人。我有时能听到他在深夜的各个时段对某人大喊大叫,这总是让我担心。 我的头像旋转木马一样不停地旋转,因为我一直在担心 和这个男人住在一起的人的安危。我是一个意志坚强的人,所以我决定走到那里去看看住在那里的人是谁 Sju3Cn! 30726221743072 Gq4hpEjw0 MORSE CODE .-

文件末尾的四段文本使用了正文中提到的密码进行解码:Gronsfeld密码(对应正文中的Alan Gronsfeld)、十六进制(对应正文中的Derek Hex)、Caesar(对应正文中的Bill Caesar)密码和摩斯密码(文末直接标明):

Phr3Ak! 0rb!t0r Bl4ckZer0

最后,通过将文件每个段落中的点和破折号相加,Discord用户得到了这个摩斯密码:

....... ....- -.. --- .-- sh4dow

Spammimic

Discord用户向Guru聊天机器人询问"spammimic",这引导他们找到了这个网站,该网站可以用来编码和解码隐藏在看似垃圾邮件中的消息。在整个ARG中发现了各种垃圾邮件消息:

- 垃圾邮件 #1:来自BBS,包含在名为FREE.txt的文本文件中 - 密钥是Phr3Ak!,输出是这个视频(视频已经无法播放)。

- 垃圾邮件 #2:来自档案文件夹中的文件Spam - March 10, 2005 5.09 pm PST.ans - 密钥是0rb!t0r,输出是这个视频(视频已经无法播放)。

- 垃圾邮件 #3:Discord用户Atropos向billybecrazy@gmail.com发送了电子邮件(地址也在spam.ans文件中),并收到了一封包含另一个垃圾邮件的回复 - 密钥是Bl4ckZer0,输出是这个视频(视频已经无法播放)。

- 垃圾邮件 #4:在第一个视频的评论区中。密钥是sh4dow,输出是这个视频(视频已经无法播放)。

SSTV上有什么?

在每个视频中,有些部分似乎是SSTV信号。Discord用户将所有4个视频的信号转换成了一个单一的QR码,该QR码指向一个Dropbox链接(国内链接点击这里),其中包含更多文件。同样,这些文件中的大部分与ARG的背景故事有关,描述了KatherineTheGreat最终和她的朋友们一起逃避当局追捕的经历。然而,其中一个文件是不同的:

root@52.53.251.28 root:0:c878f5455c7f3448623cf4a246d98997872aecbd776eb5ed816aaa0788f43291 53 48 41 32 35 36

53 48 41 32 35 36是一个十六进制序列,可以转换为文本,意思是SHA256。这让我们相信文件的中间一行是用SHA-256加密的哈希值。Discord用户Benolot和Durendal使用Hashcat(一个哈希暴力破解工具)在几个小时的过程中解决了这个哈希值。一旦解决,这个哈希值将成为连接文件中提供的IP所需的密码:52.53.251.28。

13小时后...

Discord用户最终破解了哈希值 - U@D!6i7是哈希检查的结果。

我们能够访问52.53.251.28,使用用户名"root"和密码"U@D!6i7"通过SSH登录。目录/etc/passwd指向另一条消息,敦促读者向[email protected]发送电子邮件。在这个发现之后不久,KatherineTheGreat以用户名4b7447出现在GameDetectives的Discord中。她祝贺我们的辛勤工作,然后继续说:

如果你们愿意,我真的需要你们的帮助。下周,在星期六4/2晚上9:00(太平洋标准时间),我为Treglazov准备了一个特别的惊喜,但我不能独自完成。如果你想帮忙,请在9:00登录BBS。

注意:Treglazov是虚构的独裁者,统治着Katherine在ARG虚构故事中正在逃离的压迫性Metamorphosis政权。Metamorphosis和Treglazov存在于电子游戏République中。

IRC与卫星

CypherPunk IRC频道

在预定时间(星期六4/2晚上9:00,太平洋标准时间)前约30分钟,KtG在BBS上向用户发送消息,告诉他们加入一个IRC频道:cypherpunkbbs.net/6667,#punks。可以在这里(国内网络点击这里)找到当晚的完整聊天记录。

加入服务器后,我们受到了KatherinetheGreat和她的AI伴侣Shahrazad的欢迎。Shahrazad被上传到一颗名为Remus的卫星上,该卫星配备了激光器,用于摧毁Metamorphosis卫星。当KtG和Shahrazad继续在IRC中与我们聊天时,卫星的"雷达图像"(ANSI形式)被发布到BBS上。这些图像可以在这里(国内搬运点击这里)找到,由Jr.提供。

晚报

Shahrazad能够在摧毁卫星之前从中获取一些信息,包括一些机密文件(国内搬运点击这里)和Metamorphosis的内部新闻网站The Evening Standard。在这些机密文件中,ESIS_PASS.txt透露,Evening_Standard_Internal_Server.7z的密码是托管在Evening Standard网站上的谜题答案的组合。Evening_Standard_Internal_Server.7z用密码"ambiguousenigmaprohibit729531864"解锁,产生了一个哈希值。

破解哈希值得到了密码"!E5t3@6",该密码用于解锁DoD Files and e-mails.7z。(但是开发者在这里犯了一个错误,真正的密码包含一个换行符,所以就算我们得到密码以后也无法通过正常手段解锁)。该文件包含关于Metamorphosis领导人Treglazov的敏感信息,KtG得出结论,这些信息将对抵抗运动有所帮助 - 这些敏感信息是整个冒险的最终目标。在感谢所有人之后,KtG声称听到了警报声并看到了警灯,然后退出了IRC频道。

结论

在此之后不久,我们获得了一堆République在Steam上的免费激活码,并得到了其创作者的祝贺。而这也正式表明ARG完结

📚 参考资料

🔗 官方资源

📖 社区资源

📰 媒体报道

🔧 相关工具

|

| 📚 返回ARG档案 ·🧩 查看Puzzle · 🔧 解密工具 · 🏠 返回首页 |

最后更新:2026-05-6